Киберпреступников по-прежнему интересуют интеллектуальная собственность и ноу-хау

В последние годы цифровизация все стремительнее преобразовывает экономику ведущих мировых стран. От глубины погружения в цифровой мир захватывает дух, открывающиеся перспективы потрясают воображение.

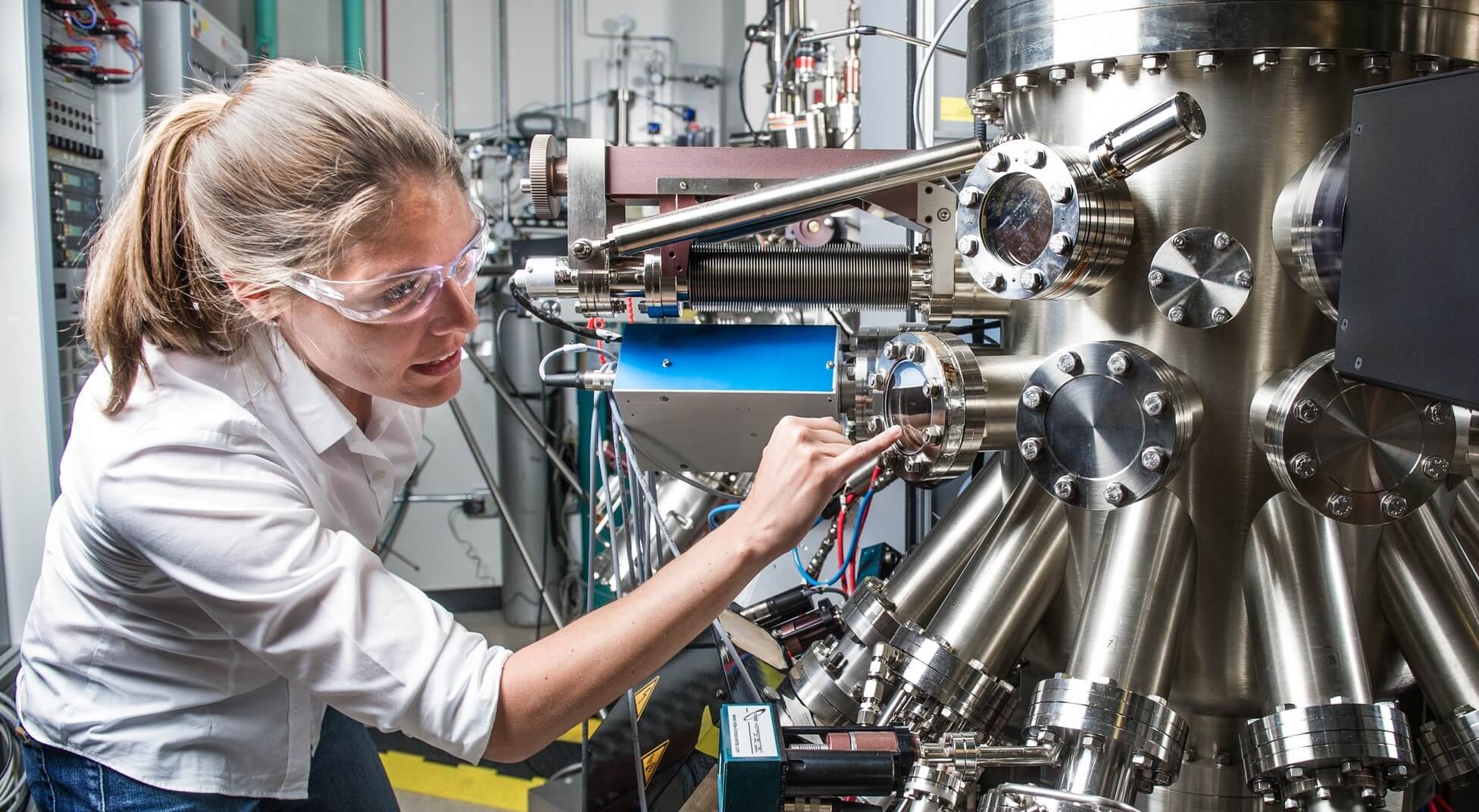

Но в этих многообещающих условиях перед крупным бизнесом и государственными корпорациями, сделавшими ставку на цифровую трансформацию производства, встает существенная проблема: как в условиях угроз из киберпространства защитить результаты инновационной деятельности (R&D) своих цифровых предприятий?

Рассказать о цифровом противостоянии, трендах кибербезопасности, а также поделиться профессиональными секретами создания надежной киберзащиты объектов промышленной и интеллектуальной собственности (ИС), полученных в результате R&D, интернет-издание «1474» попросило одного из ведущих российских специалистов по вопросам информационной и кибернетической безопасности, руководителя Центра информационной безопасности (ИБ) Университета Иннополис доктора технических наук, профессора Сергея Петренко.

«Дозорные» киберпространства

– Сергей Анатольевич, вы – признанный в России и за рубежом эксперт по вопросам информационной и кибербезопасности. Около 30 лет успешно трудитесь в сфере защиты информации. Работали в таких высокотехнологичных компаниях, как АФК «Система» и ОАО «ИнфоТеКС». В настоящее время являетесь экспертом секции по проблемам ИБ научного совета при Совете безопасности РФ. Ваши книги по этой проблематике переводят на иностранные языки, за рубежом они неизменно входят в мировые топы изданий по кибербезопасности и занимают высокие места в специализированных рейтингах.

Особое внимание в своей научно-исследовательской деятельности вы уделяете кибербезопасности цифровых предприятий. Насколько хорошо они защищены сегодня от кибератак?

– Во всем мире специалисты в области информационной безопасности единодушны во мнении, что, к сожалению, стопроцентной защиты не бывает. Новые виды киберугроз появляются постоянно. В этой связи современные цифровые платформы, которые лежат в основании организации цифровых производств, еще не обладают необходимой киберустойчивостью из-за своей высокой структурной и функциональной сложности. Потенциальную опасность также представляют изначально имеющиеся уязвимости и цифровые «бомбы» – спящие аппаратно-программные закладки.

В 2019 году средний поток событий кибербезопасности, по данным Центра ИБ в Иннополисе, насчитывал ни много ни мало 57 миллионов инцидентов в сутки! При этом доля критичных событий превысила 18,7%, то есть практически каждый пятый инцидент. Более того, количество кибератак неизвестных злоумышленников составило 50% всех возможных.

Согласно статистике, ежегодный ущерб от кибернападений составляет примерно 8–12 триллионов долларов в мире в целом и 2–4 триллиона рублей – в России. Это колоссальные цифры! Если сравнивать их с федеральным бюджетом, то вы увидите, что киберпреступники наносят просто мощнейшие удары по финансовой безопасности Российской Федерации.

– Какие угрозы в сфере информационной безопасности, на ваш взгляд, наиболее сильно затронули отечественные промышленные компании, скажем, за последние пять лет?

– В 2015 году эксперты вели разговор о распределенных DDoS-атаках, различных троянских программах и вредоносном программном обеспечении. В 2016 году на первое место среди киберугроз вышли скрытые каналы управления. Мы были потрясены, узнав благодаря разоблачениям Сноудена о том, что в мире насчитывается не менее 85 тысяч аппаратно-программных закладок, которые позволяют злоумышленникам получать управление над технологическим оборудованием, в том числе на критически важных объектах, и манипулировать им в преступных целях.

В 2017 году одним из вызовов стали так называемые полиморфные «вредоносы»: «хитрые» черви и трояны. Важно отметить, что в тот период Совбез России сформировал перечень из почти 500 приоритетных научно-технических задач по нейтрализации этих и других типов угроз информационной безопасности. К составлению списка привлекались российские вузы и академические институты. Хочу особо подчеркнуть, что свою лепту в это внесли Университет Иннополис и Казанский (Приволжский) федеральный университет.

Тогда же, в 2017 году, благодаря возможностям нашего Центра ИБ мы выявили утечку конфиденциальной информации по России в количестве примерно 600–800 тысяч записей. Причем почти три четверти из них составили сведения из отечественных высокотехнологичных компаний.

– Помнится, 2018 год также стал обвальным: произошла череда кибератак на блокчейн и цифровые валюты. Вы можете назвать для примера самое крупное кибернападение того времени?

– В тот период в основном все говорили о трех масштабных кибератаках. Это WannaCry, Petya и Bad Rabbit. В чем была новизна этих нападений? Обычно кибератаки делят на три вида. Первые – это так называемые классические кибератаки. В настоящее время их примерно 2,5 тысячи типов, и в рамках каждого типа могут быть разновидности. Далее – все, что связано с вредоносным ПО: там около 1,8 тысячи типов, и опять же в каждом из них есть разновидности. Третье направление – это массированные кибератаки, которые используют комбинированные средства. В том числе полицейские функции, встроенные аппаратно-программные закладки, трояны.

Последние типы кибератак как раз относились к этим массированным комбинированным штурмам. Ущерб от них составил от 150 тысяч до нескольких миллионов долларов. Нападению подверглись федеральные и региональные объекты, но кибернетическую пандемию удалось нейтрализовать.

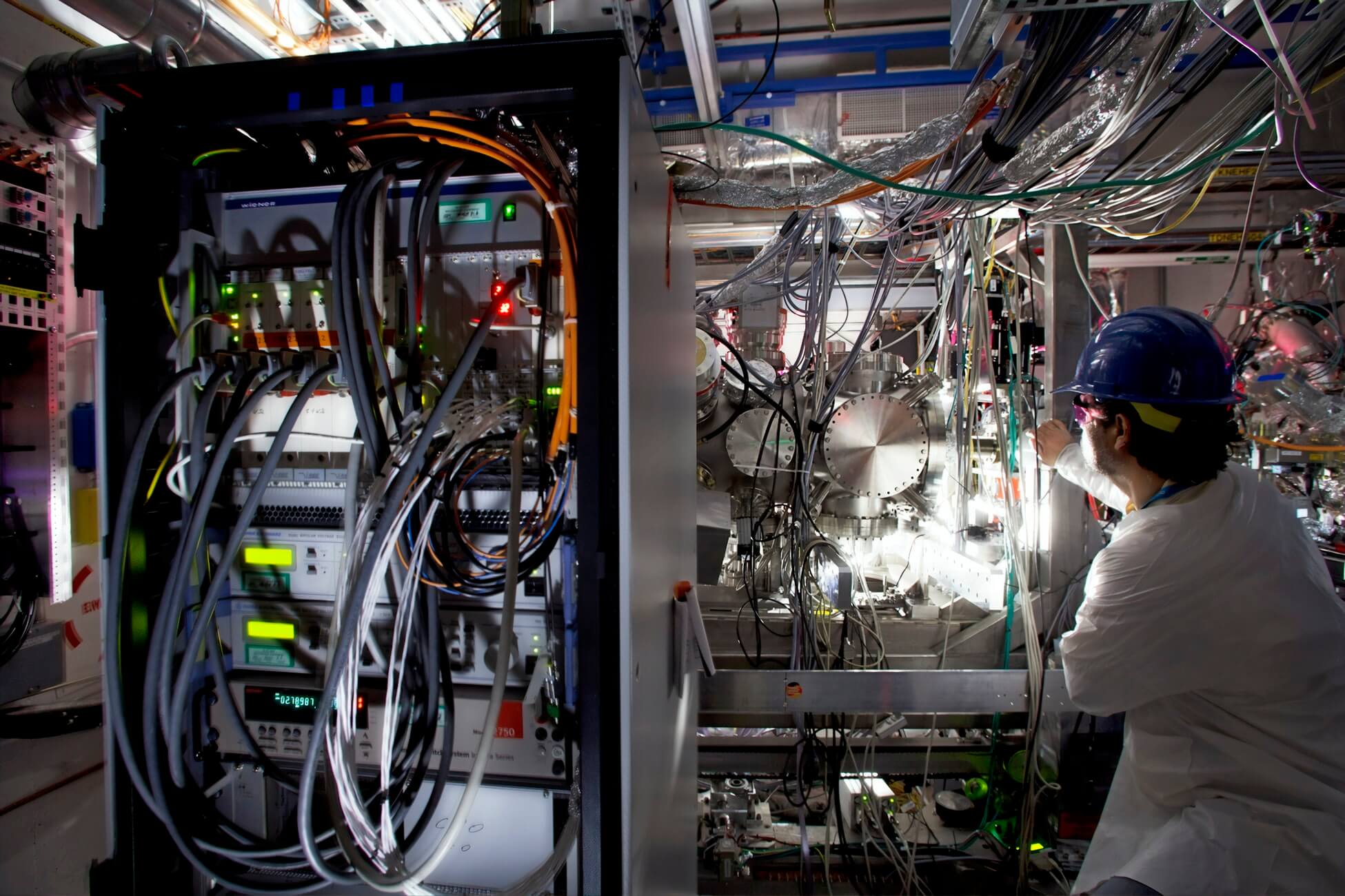

Мы же из всего произошедшего извлекли урок: в Иннополисе создали Центр реагирования и предупреждения кибератак и сосредоточились на изучении возможности раннего предупреждения, упреждения и пресечения компьютерных атак. В частности, на промышленное производство. Чтобы реализовать эту функцию, нам понадобилось выйти за периметр предприятия и выставить в киберпространстве так называемых дозорных – сенсоры, которые стали не столько фиксировать сам факт кибератаки, сколько улавливать информационные признаки готовящейся кибернетической агрессии. Благодаря этому мы научились своевременно получать данные о планирующихся атаках: где-то недели за две до того, как они происходили по факту.

– Сергей Анатольевич, что сегодня на прицеле киберпреступников?

– Нынешних компьютерных злоумышленников, атакующих высокотехнологичные цифровые компании, уже который год стабильно интересуют персональные и платежные данные, коммерческая тайна, секреты производства (ноу-хау), а также результаты инновационной деятельности. В частности, конкретные новые, в их числе эксклюзивные, продукты и решения, являющиеся промышленной и интеллектуальной собственностью.

Цифровое поле брани

– В настоящее время инновации – не просто способ конкуренции между компаниями. В условиях экономической глобализации и торговых войн это уже вопрос промышленного лидерства отдельно взятых стран. У кого разработки и технологии лучше, более продвинутые, тот, образно говоря, на коне и впереди. Это – с одной стороны. С другой – технологическая успешность может превратить ту или иную компанию в лакомую мишень для потенциальной кибератаки с целью похищения конфиденциальной информации.

Расскажите, пожалуйста, как в России цифровые предприятия организуют кибернетическую безопасность R&D?

– Для безопасной инновационной деятельности на цифровом предприятии вначале, как правило, анализируют возможные механизмы нарушения защиты экосистемы R&D, моделируют разрушающее воздействие кибератак с учетом всех последствий и активное противодействие им. Специалисты определяют зоны устойчивости объекта, подлежащего защите, анализируют киберриски, а уже затем разрабатывают стандарты и нормативы его кибербезопасности. При этом большое внимание уделяют синтезу средств защиты экосистемы R&D.

Далее осуществляется постоянный контроль текущего состояния и функциональной устойчивости информационной инфраструктуры экосистемы инновационной деятельности, а также оценивается эффективность предпринятых организационных и технических мер защиты R&D.

– В чем заключается основная цель системы кибербезопасности инновационной деятельности?

– В соблюдении интересов цифровых предприятий при введении в хозяйственный оборот результатов R&D в условиях рыночной экономики. Более того, правительство России рассматривает вовлечение в хозяйственный оборот итогов инновационной деятельности как одно из ключевых направлений развития цифровой экономики страны.

– Я верно понимаю, что алгоритм организации кибербезопасности результатов инновационной деятельности цифрового предприятия априори применим, скажем, и к блокчейн-инфраструктуре, цифровой платформе, а также облачным сервисам?

– Да, все правильно. В своей основе принципы организации защиты от киберугроз тождественны. Для разных инфраструктур и объектов мы разрабатываем типовые задачи, которые определяются одними и теми же законодательными актами, руководящими документами, регламентами и методиками.

– Вероятно, с развитием глобального цифрового пространства организовывать киберзащиту инновационной деятельности становится все сложнее и сложнее?

– Вы правы. И на это есть объективные причины. В настоящее время технологически развитые компании и цифровые предприятия переходят с классических информационной безопасности и защиты информации на новый уровень охраны святая святых R&D – к кибербезопасности и киберустойчивости исследований и разработок. Дело в том, что в результате цифровой трансформации критическая информационная инфраструктура ведущих предприятий России интегрируется в глобальное киберпространство. И в этой связи объект защиты, построенный на технологиях Индустрии 4.0, представляет более сложную суперсистему взаимосвязанных между собой традиционных компьютерных и новых киберфизических систем и сетей, в том числе IIoT/IoT. Сейчас ее элементами уже становятся пограничные системы сбора и обработки больших данных, продвинутые системы искусственного интеллекта, системы потоковой обработки данных, один из основных процессов в управлении хранилищами данных ETL, базы данных и знаний для работы с неструктурированной информацией NoSQL, новые когноморфные и нейронные системы, робототехнические комплексы и пр.

При этом, как понимаете, спектр киберугроз постоянно растет. Их цель уже – не традиционный перехват и нарушение целостности, конфиденциальности и доступности защищаемых данных. Хотя и от этого киберпреступники не отказываются совсем. Но в большей степени теперь они ориентированы на захват управления критически важной информационной инфраструктурой со всеми вытекающими последствиями: ее переводят в катастрофическое и необратимое состояние, поражают производственный «организм» через известные и неизвестные ранее уязвимости аппаратно-программного обеспечения, активируя загодя доставленные и внедренные закладки – цифровые или логические «бомбы» и прочие хакерские ухищрения.

– Это уже больше похоже на полномасштабные военные действия, но только не на поле боя, а в цифровом пространстве…

– К сожалению, в последнее время противостояние в киберпространстве принимает именно такие виды и формы. Соперничающие стороны системно, активно, а порою даже и чересчур агрессивно начинают реализовывать угрозы, направленные на критическую информационную инфраструктуру противоположной стороны. Главная цель – подавить чужие системы защиты и обеспечения кибернетической устойчивости.

Исходя из этого для гарантированной защиты технологически развитых предприятий цифровой экономики Российской Федерации, в том числе их важнейшей составляющей – организации и проведения инновационной деятельности, мы используем широкий набор принципов, методов и средств обеспечения кибербезопасности, которые позволяют нам активно противодействовать реализации всех новых угроз.

Международная киберпанорама

– Сергей Анатольевич, расскажите о зарубежном опыте в сфере защиты инновационной деятельности.

– Европейский союз (ЕС) уделяет большое внимание кибербезопасности R&D. В частности, в феврале 2013 года Еврокомиссия утвердила стратегию кибербезопасности в Европе (EU Cyber Security Strategy), в рамках которой разработаны общие требования по кибернетической безопасности между государствами – членами ЕС, регламент участия частного бизнеса в реализации этой стратегии, а также стандарты поддержки кибернетической безопасности инновационной деятельности.

Но отдельные члены Евросоюза пекутся не только о незыблемости европейского киберпространства. Возможно, даже в большей степени их заботит гарантированная неприкосновенность собственных цифровых уделов. Например, в той же Германии федеральное Министерство внутренних дел приняло общенациональную стратегию кибербезопасности, направленную на выработку и применение эффективных мер, а также организацию взаимодействия госорганов, частных предприятий и общественности в сфере кибернетической безопасности.

Или возьмем Великобританию, которая провела Brexit, и в настоящее время между Лондоном и Евросоюзом действует переходный период до 31 декабря 2020 года. За оставшиеся восемь месяцев британцы и ЕС должны будут договориться не только о дальнейших отношениях, но и разработать формат сотрудничества на паритетных началах по обмену информацией и предупреждению кибернетических угроз.

Но вне зависимости от этого Великобритания в рамках Национальной стратегии кибербезопасности уже самостоятельно протестировала новую форму взаимодействия государства и частного бизнеса в этой сфере – так называемое Партнерство в области кибербезопасности (Cybersecurity Information Sharing Partnership, CISP). CISP определило четкие требования к обмену информацией об инцидентах между государственными органами и частным бизнесом.

– Новый Свет, по всей видимости, также делает большую ставку на кибернетическую безопасность?

– В США защита от киберугроз жизненно важных для государства систем и активов, уничтожение или недееспособность которых может иметь пагубные последствия для страны или ее граждан, отнесена к исключительным национальным интересам. В целом политика Соединенных Штатов направлена на повышение кибернетической безопасности и устойчивости критически важной информационной инфраструктуры, а также создание и поддержку условий, которые способствуют эффективности инновационной деятельности и экономическому процветанию страны, неприкосновенности гражданских свобод и частной жизни американцев.

Если рассмотреть основные меры, предпринимаемые за океаном в плане укрепления технологической безопасности, то в первую очередь к ним надо отнести реализацию национальной научно-технической и инновационной политики, обеспечивающей США лидерство в развитии всех ключевых технологий. Необходимо отметить также совершенствование федеральной системы защиты инновационной деятельности национальных компаний от попыток незаконного получения информации о результатах R&D.

Примечательно, что американцы вкладывают немалые средства в противодействие несанкционированной утечке технологических секретов, которые существуют в виде такой очень уязвимой разновидности интеллектуальной собственности, каковой является коммерческая тайна. Небезынтересно будет узнать, что в США защиту коммерческой тайны регламентируют не только федеральное законодательство, но и местные законы отдельных штатов, которые разработаны на основе Uniform Trade Secrets Act (UTSA) – Федерального единообразного закона о торговых секретах 1980 года. В этих актах под коммерческой тайной подразумевают, в частности, созданные формулы, методы, проекты и модели, компиляции, программное обеспечение, а также способы, которые обладают независимой экономической ценностью, как фактической, так и потенциальной. В силу введенного по отношению к ним разумного режима секретности все они должны быть неизвестны другим лицам и не могут быть получены правомерными способами.

– Вероятно, Китай тоже активно развивает национальную кибербезопасность?

– В Поднебесной закон о кибербезопасности вступил в силу 1 июня 2017 года. Его главная цель – защита национального «киберсуверенитета». Этот нормативно-правовой документ предназначается в первую очередь для регулирования вопросов кибербезопасности внутри КНР и исходит из сугубо местных реалий. Однако он также интересен для изучения странам, которые постоянно сталкиваются с угрозой кибертерроризма и сами становятся объектами кибератак. Например, благодаря этому закону в Китае упорядочили деятельность поставщиков сетевых продуктов и услуг по сбору, хранению и обработке пользовательских данных, а также определили порядок обеспечения кибербезопасности информационной инфраструктуры в стратегически важных отраслях.

Помимо этого сегодня Поднебесная усиливает защиту R&D путем совершенствования законодательства, а также повышает эффективность судебной защиты прав ИС и потенциала административного правоприменения, включая международные споры. Наряду с этим улучшается управление интеллектуальной собственностью, в том числе информационные, сервисные, юридические и патентные услуги по продвижению патентов, товарных знаков, авторских прав. Ну и вишенка на «торте» Национальной стратегии интеллектуальной собственности: в перечне ее главных целей также указано… развитие культуры обращения c результатами инновационной деятельности.

Кибербезопасность на 98% – это реально

– Сергей Анатольевич, как обезопасить R&D? Охарактеризуйте, пожалуйста, правовые меры, которые в рамках национального проекта «Цифровая экономика Российской Федерации» смогли бы, по вашему мнению, гарантированно обеспечить кибербезопасность инновационной деятельности цифровых предприятий, а также учет, контроль и киберзащиту создаваемых на них объектов промышленной и интеллектуальной собственности…

– Я начал бы с введения правового режима коммерческой тайны и организации всех необходимых мероприятий по защите конфиденциальности информации, содержащей результаты R&D каждого конкретного цифрового предприятия Российской Федерации.

Следующий шаг – это создание многоуровневой контрактной системы, которая предусмотрела бы обязательства о неразглашении закрытой информации всех субъектов правоотношений: от государственного заказчика до любого специалиста, привлекаемого к НИОКР. Эта система должна регламентировать в том числе передачу информации третьим лицам, а также проведение экспертизы и работ по грантам в интересах сторонних организаций.

На мой взгляд, очень важно организовать единую согласованную систему учета результатов R&D и объектов ИС вне зависимости от форм собственности, а также создать единую информационную среду для реализации комплекса системных мер по защите конфиденциальности информации, которая составляет коммерческую, служебную тайны, секреты производства (ноу-хау). Отмечу, что согласно новой редакции статьи 1465 Гражданского кодекса РФ к секретам производства относят производственные, технические, экономические, организационные и другие сведения о результатах интеллектуальной деятельности в научно-технической сфере и способах их достижения, имеющих действительную или потенциальную коммерческую ценность.

Я считаю, что для учета и контроля объектов промышленной и интеллектуальной собственности необходимо использовать только отечественные компьютерную и телекоммуникационную технику, системное и прикладное программное обеспечение, которые созданы в рамках импортозамещения.

На основе статистических, информационных и бухгалтерских данных нужно разработать национальную систему учета объектов ИС, которая систематизировала бы информацию о количественных и качественных показателях объектов интеллектуальной собственности, их стоимости, правообладателях, патентозащищенности, а также характере использования и уровне конфиденциальности.

Надо, по моему мнению, унифицировать методики стоимостной оценки и экспертизу объектов интеллектуальной собственности, а также информацию, защищаемую в режиме коммерческой тайны.

Помимо этого нужно активизировать институт нематериальных активов, запустить механизмы контроля оборота объектов ИС, стимулирования и учета имущественных интересов всех субъектов правоотношений.

Наконец, необходимо создать эффективную судебную систему, адекватную специфике оборота объектов промышленной и интеллектуальной собственности. Для защиты ноу-хау надо задействовать регулятивные структуры, уполномоченные работать с государственной ИС, а также подразделения безопасности цифровых предприятий и федеральные правоохранительные органы.

– Над чем сейчас работает подразделение кибербезопасности, в котором вы трудитесь?

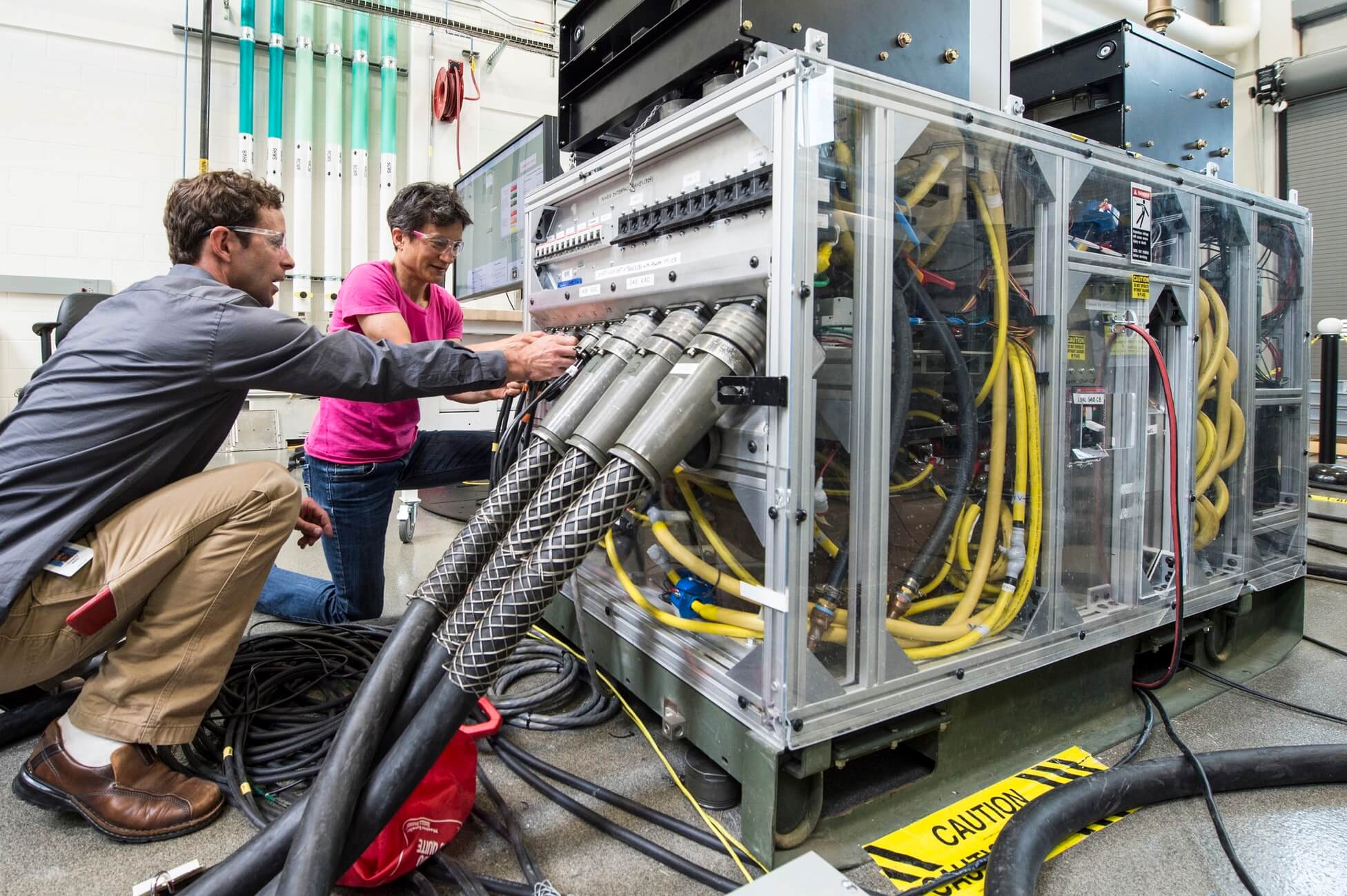

– В настоящее время Центр информационной безопасности Университета Иннополис реализует два очень интересных проекта. Первый – «Создание системы раннего предупреждения ранее неизвестных атак на новых технологиях, в том числе технологиях искусственного интеллекта и нейронных классификаторов». Его мы осуществляем на инфраструктуре Республики Татарстан. Он трехгодичный и в настоящее время находится на завершающей стадии.

Второй проект, ориентированный на обеспечение нужд Индустрии 4.0, направлен на создание искусственной иммунной системы (ИИС). Наша главная задача заключается в том, чтобы с помощью ИИС вдвое поднять планку устранения киберугроз с текущих 45%. Да, мы не говорим о 100%. Скорее всего это невозможно. Но возвести кибербезопасность R&D, а вместе с ней и объектов интеллектуальной собственности, на более высокий уровень, ну, скажем – до 98%, я думаю, реально.

– Большое спасибо за интересную и познавательную беседу!

* В ТЕМУ:

• «Кибернапряжение – 2020: все на исходных рубежах»;

• «Защита и признание прав инновационной деятельности при угрозах из киберпространства».

СПРАВКА:

Петренко Сергей Анатольевич, руководитель Центра информационной безопасности Университета Иннополис, доктор технических наук, профессор.

Окончил Военно-космическую академию имени А. Ф. Можайского с отличием по специальности «Инженер-математик». В области защиты информации работает с 1991 года.

В 2011 году защитил первую в России докторскую диссертацию по теме «Информационное противоборство (технические науки)», в 2013 году ему присвоено ученое звание профессора по кафедре.

2013–2015 – директор центра кибербезопасности в АФК «Система» (АО «РТИ», МТС, МГТС, АО «НПК «ВТиСС»).

2015–2016 – советник генерального директора по вопросам развития ГосСОПКА ОАО «ИнфоТеКС».

С 2016 года по н. вр. – руководитель Центра информационной безопасности АНО ВО «Университет Иннополис».

Автор 17 книг и более 350 статей по вопросам информационной безопасности и кибербезопасности, переведенных на иностранные языки и изданных за рубежом.

Например, «Разработка иммунной системы кибербезопасности Индустрии 4.0» – это новая и уже пятая книга на английском языке профессора Университета Иннополис С. А. Петренко. Издание «Киберустойчивость», которое вышло в апреле 2019 года, включено в топ-100 книг по кибербезопасности всего мира. Независимое аналитическое агентство научной литературы BookAuthority присвоило изданию 4,24 балла из максимальных 5 и поставило его на 7-е место в рейтинге.

Книги и методическую помощь С. А. Петренко использовали в ООН для подготовки технического руководства по кибербезопасности «Cybercrime. Teaching Guide», United Nations, September 2019.

https://www.unodc.org/documents/e4j/Cybercrime/Cybercrime_Teaching_Guide_final.pdf

Обладатель более пяти патентов и свыше 15 заявок на регистрацию программ для ЭВМ на тему «Кибербезопасность Индустрии 4.0».

Генеральный конструктор четырех национальных центров мониторинга угроз информационной безопасности и реагирования на инциденты информационной безопасности CERT (Computer Emergency Response Team) и CSIRT (Computer Security Incident Response Team).

Эксперт секции по проблемам информационной безопасности научного совета при Совете безопасности Российской Федерации.

Удостоен премии «Большой ЗУБР» и «Золотой ЗУБР» в 2014 году за национальные проекты Российской Федерации в области информационной безопасности.